В данном материале мы получим бесплатный сертификат на 3 месяца, после чего установим его на виртуальный хостинг. Получать мы его будем с Ubuntu 16.04 и устанавливать на виртуальный хостинг от REG.RU с панелью управления ISPmanager.

Открываем консоль (ALT+CTRL+T) и пишем команду wget https://dl.eff.org/certbot-auto.

Скачается скрипт, который нам установит certbot для получения сертификата и необходимые библиотеки. Установим права на скаченный скрипт chmod a+x certbot-auto и запустим его ./certbot-auto certonly --authenticator manual.

Поступит запрос адреса электронной почты получения информации от центра сертификации, введите свой адрес.

Далее поступит уведомление о том, что ваш ip адрес будет зарегистрирован как адрес, с которого был отправлен запрос на получение сертификата. Подтвердите данную регистрацию, введите “Y”. После этого вас попросят принять условия использования данного сервиса, введите “A”.

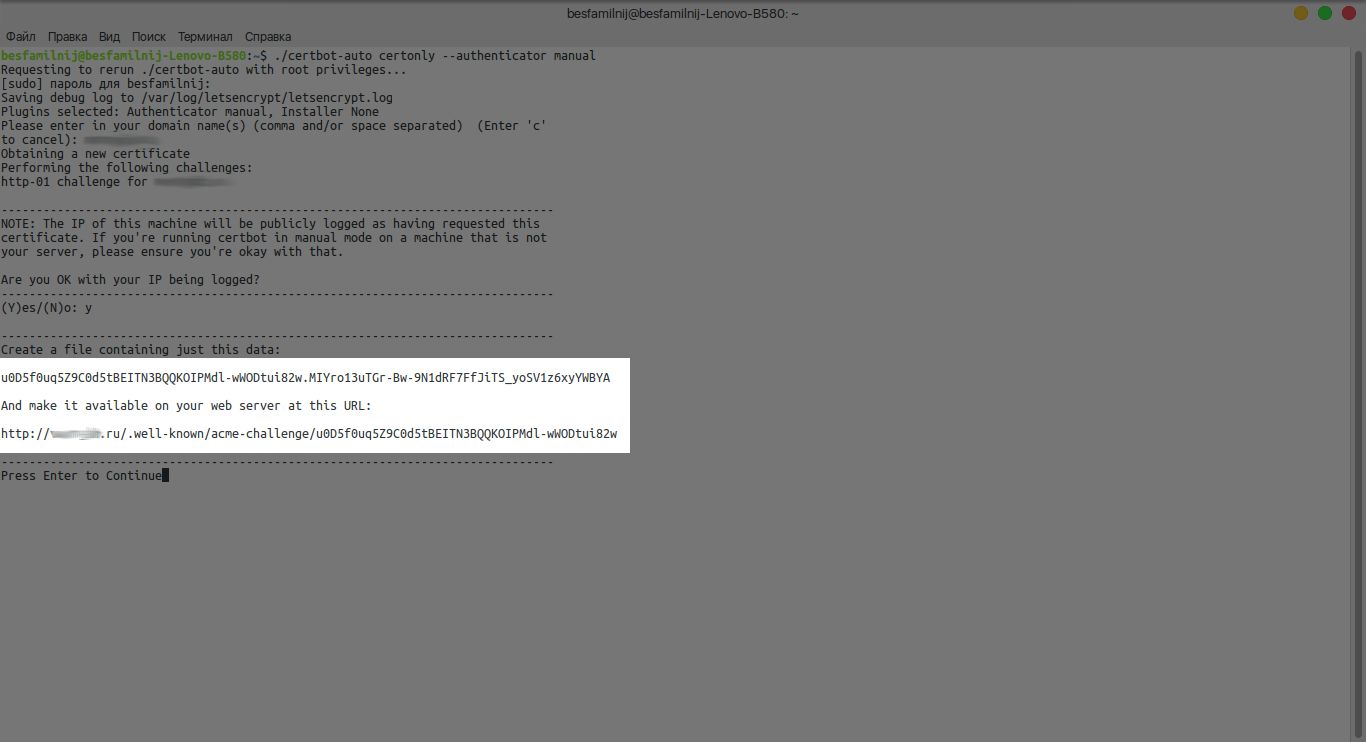

Теперь нам необходимо подтвердить владение доменом. Для этого необходимо создать файл в указанном каталоге с указанным названием и содержанием. Из скриншота видно, что каталогом у нас будет http://домен.ru/.well-known/acme-challenge название файла u0D5f0uq5Z9C0d5tBEITN3BQQKOIPMdl-wWODtui82w а содержимым будет u0D5f0uq5Z9C0d5tBEITN3BQQKOIPMdl-wWODtui82w.MIYro13uTGr-Bw-9N1dRF7FfJiTS_yoSV1z6xyYWBYA. Создадим каталог и файл.

После создания возвращаемся в консоль и жмем “enter” для запуска процедуры проверка домена. После успешной проверки, мы получим сообщение:

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/*******.ru/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/*******.ru/privkey.pem

Your cert will expire on 2018-01-05. To obtain a new or tweaked

version of this certificate in the future, simply run certbot-auto

again. To non-interactively renew *all* of your certificates, run

"certbot-auto renew"

- If you like Certbot, please consider supporting our work by:

Теперь нам нужно добавить имеющийся сертификат в панели управления ISPmanager. Для этого авторизовываемся, переходим в раздел “SSL сертификаты” и добавляем новый. Тип будет “существующий”, приватным ключом у нас будет “privkey.pem”, сам сертификат называется “cert.pem”, а цепочкой сертификатов будет “chain.pem”. Чтобы найти сертификаты, откройте файловый менеджер с правами sudo nautilus и перейдите по адресу /etc/letsencrypt/live/ваш_сайт/. Для копирования ключа сертификата, откройте его в текстовом редакторе gedit например и скопируйте все содержимое файла. Задайте имя добавляемого сертификата и нажмите “ОК” в ISP.

Теперь нам нужно подключить созданный сертификат SSL. Для этого перейдите в раздел “www домены” в ISPmanager, выберите домен для которого создавался SSL и выберите сертификат из выпадающего списка. Готово, сертификат создан и подключен.

Настройка WordPress

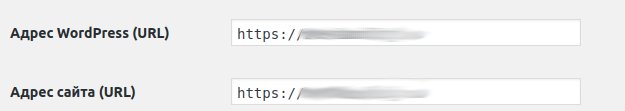

Следующим шагом будет перевод сайта на “https”. Для этого в первую очередь нам необходимо в общих настройках wordpress изменить “адрес wordpress” и “адрес сайта”, заменив протокол “http” на “https”. Сохранив изменения сессия будет прервана, вам нужно будет снова авторизоваться на своем сайте, но предварительно сделаем принудительный редирект на “https” в файле “.htaccess”, который располагается в корневом каталоге вашего сайта. Добавьте в него код ниже.

Следующим шагом будет перевод сайта на “https”. Для этого в первую очередь нам необходимо в общих настройках wordpress изменить “адрес wordpress” и “адрес сайта”, заменив протокол “http” на “https”. Сохранив изменения сессия будет прервана, вам нужно будет снова авторизоваться на своем сайте, но предварительно сделаем принудительный редирект на “https” в файле “.htaccess”, который располагается в корневом каталоге вашего сайта. Добавьте в него код ниже.

RewriteEngine On

RewriteCond %{SERVER_PORT} !^443$

RewriteRule .* https://%{SERVER_NAME}%{REQUEST_URI} [R,L]

Теперь можно авторизоваться на сайте.

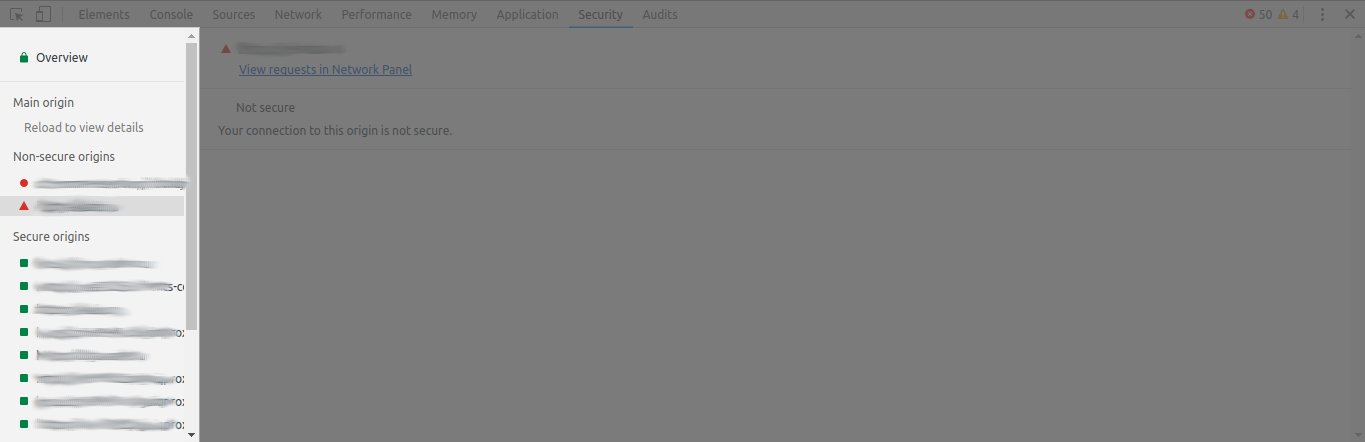

Если при открытии страницы, сайт не указан как надежный ![]() то вероятно у вас на странице имеются изображения или скрипты, которые подключаются не из безопасных источников по “http”. Чтобы сайт отображался как безопасный, нужно чтобы такие файлы подключались тоже через “https”. Найти конфликтные ссылки можно с помощью консоли chrome нажав клавишу F12 и перейдя на вкладку “Security”.

то вероятно у вас на странице имеются изображения или скрипты, которые подключаются не из безопасных источников по “http”. Чтобы сайт отображался как безопасный, нужно чтобы такие файлы подключались тоже через “https”. Найти конфликтные ссылки можно с помощью консоли chrome нажав клавишу F12 и перейдя на вкладку “Security”.

Красным отмечены не безопасный ссылки. На этом все.